在当今互联网环境中,内容管理系统(CMS)的安全性备受关注。本文将针对SQQYW淡然点图标系统和74CMS两个系统的已知漏洞进行复现分析,帮助安全研究人员和开发者更好地理解相关风险。

一、SQQYW淡然点图标系统漏洞复现

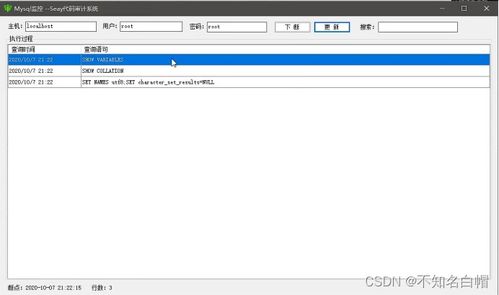

SQQYW淡然点图标系统曾被发现存在SQL注入漏洞,攻击者可通过构造恶意参数获取数据库敏感信息。复现步骤如下:

- 搭建测试环境,部署存在漏洞的SQQYW系统版本

- 在图标管理模块中,通过Burp Suite等工具截取请求

- 在参数中插入SQL注入payload,如' OR 1=1 --

- 观察系统返回结果,确认可获取非授权数据

二、74CMS漏洞复现

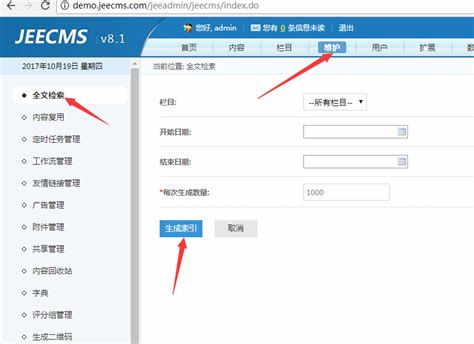

74CMS作为知名招聘系统,其3.5.0版本存在文件上传漏洞:

1. 在简历上传功能处,准备包含恶意代码的PHP文件

2. 修改文件后缀为允许格式(如.jpg),但文件内容保持PHP代码

3. 通过抓包工具修改Content-Type为image/jpeg

4. 成功上传后,直接访问上传文件URL即可执行任意代码

防护建议:

- 及时更新系统至最新版本

- 对所有用户输入进行严格过滤和验证

- 实施最小权限原则,限制文件上传目录的执行权限

- 定期进行安全审计和渗透测试

通过以上复现过程可以看出,CMS系统的安全性需要持续关注和加固,以避免造成严重的安全事件。